Администрирование групповой политики при помощи консоли управления групповой

политикой (EN).

Резервные копии, сохраненные из консоли управления групповой политикой Windows

Vista (версия 2.0), несовместимы с загружаемой версией консоли (1.0). Кроме

того, загружаемая версия консоли не сохраняет все параметры групповой политики

Windows Vista, входящие в объект групповой политики. Используйте консоль

управления групповой политикой Windows Vista (версия 2.0), чтобы достичь

наилучших результатов при резервном копировании и восстановлении всех объектов

групповой политики.

Пошаговые руководства по Windows Vista для ИТ-специалистов (EN).

Эти пошаговые руководства призваны помочь ИТ-специалистам в развертывании

Windows Vista и переходе на эту ОС. В этих руководствах Вы также найдете

пошаговые инструкции по управлению ADMX-файлами и контролю над установкой и

использованием устройств.

Виртуальные лаборатории Technet по групповой политике Windows Vista (EN).

Эти лаборатории предназначены для ИТ-специалистов, отвечающих за управление

рабочими станциями с установленной Windows Vista в среде службы каталогов Active

Directory. В лабораториях изучаются новые и обновленные параметры групповой

политики.

Изучение новых параметров групповой политики Windows Vista

Новые технологии управления Windows Vista

Распространенные сценарии консоли управления групповой политикой (EN).

В набор включен ряд объектов групповой политики, иллюстрирующих некоторые

распространенные сценарии управления рабочими станциями. Вам предлагаются

сценарии: мобильный, киоск, частично контролируемая среда и другие.

Сценарии консоли управления групповой политикой

В консоль управления групповой политикой входит набор интерфейсов для выполнения

сценариев автоматизации множества распространенных задач по управлению объектами

групповой политики. Эти интерфейсы помогают управлять средой групповой политики,

позволяя выполнять такие действия над ее объектами, как генерирование отчетов о

параметрах, создание и копирование объектов, а также поиск несвязанных объектов.

Примечание. Сценарии не входят в состав Windows Vista. Дополнительную

информацию о сценариях консоли управления групповой политикой Вы можете найти по

адресу

http://go.microsoft.com/fwlink/?linkid=31191.

Работа в многоязычной среде

В Windows Vista параметры административных шаблонов Vista поделены на две

группы, доступные всем администраторам групповой политики: локализованные

ресурсы для определенного языка (имеют расширение .adml) и ресурсы, не зависящие

от конкретного языка (имеют расширение .admx). Это разделение позволяет

настраивать пользовательский интерфейс инструментов групповой политики в

соответствии с выбранным администратором языком операционной системы. Добавление

нового языка достигается путем указания доступного файла ресурса для данного

языка.

Например, возможна следующая ситуация. Администратор групповой политики работает

в Лондоне на компьютере, где установлена Windows Vista с английским интерфейсом.

Администратор создает объект групповой политики и связывает его с доменом,

физически расположенным за границей. Его коллега в Москве открывает этот домен в

консоли управления групповой политикой и выбирает вышеупомянутый объект. Имея в

своем распоряжении компьютер, работающий под управлением русскоязычной Windows

Vista, он может просматривать и редактировать параметры политик на русском

языке. Администратор, создавший объект групповой политики, продолжает видеть все

параметры на английском языке, включая изменения, внесенные российским

администратором.

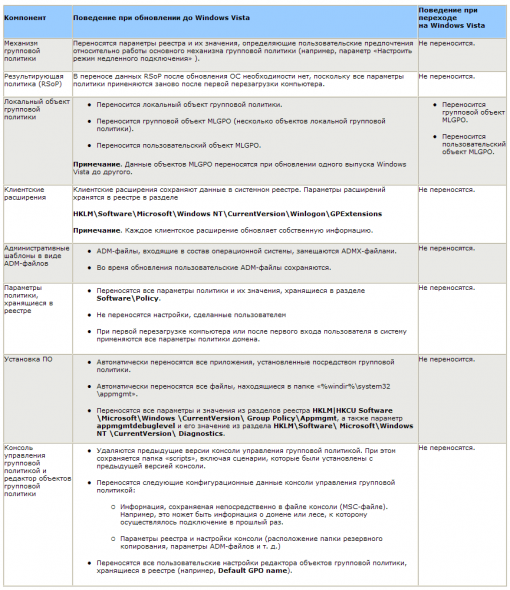

Изменения в групповой политике после перехода на Windows Vista или обновления

до этой ОС

После перехода на Windows Vista или обновления до этой операционной системы

групповая политика применяется заново, как это бы произошло при чистой

установке. К входящим в домен клиентским компьютерам групповая политика

применяется точно так же, как это происходит в случае первого присоединения

компьютера к домену или первого входа пользователя в систему. Параметры политик

каждого расширения либо переносятся, либо вступают в силу в рамках первого

применения групповой политики к домену. После обновления операционной системы

механизм групповой политики обрабатывает параметры точно так же, как и в случае

чистой установки, воссоздает все данные результирующей политики (RSoP) и

восстанавливает все кэшированные значения. В следующей таблице содержится

подробная информация о поведении компонентов групповой политики после перехода

на Windows Vista или обновления до этой ОС.

Нажмите, чтобы увеличить

Проверка параметров групповой политики с помощью результирующей политики

(RSoP)

Вся информация, относящаяся к обработке групповой политики, собирается и

хранится на локальном компьютере в базе данных управления объектами общей

информационной модели (Common Information Model Object Management, CIMOM). К

этой информации, включающей в себя список, содержимое и протоколирование

обработки для каждого объекта групповой политики, можно обратиться посредством

инструментария управления Windows (WMI).

В режиме входа (Group Policy Results) результирующая политика опрашивает базу

данных CIMOM на целевом компьютере, получает информацию о политиках и отображает

их в консоли управления групповой политикой. В режиме планирования (Group Policy

Modeling) результирующая политика имитирует применение политики, используя

службу доступа к данным групповой политики (Group Policy Data Access Service,

GPDAS) на контроллере домена. Прежде чем информация передается для отображения в

консоли управления групповой политикой, результаты имитации сохраняются в

локальной базе данных на контроллере домена.

Получение результирующей политики при помощи консоли управления групповой

политикой

Администраторы используют консоль управления групповой политикой в среде службы

каталогов Active Directory. Консоль наглядно отображает окружение групповой

политики в корпоративной сети, включая объекты групповой политики, их связи,

сайты, домены и организационные подразделения в выбранном лесу. С помощью

консоли управления групповой политикой администратор может выполнять любые

задачи, которые раньше были доступны только на вкладке Групповая политика

административных инструментов службы каталогов Active Directory.

Консоль управления групповой политикой также можно использовать для генерации

данных результирующей политики (RSoP), которые либо предсказывают общий эффект,

получаемый при применении объектов групповой политики в сети, либо предоставляют

отчет о результатах применения объектов групповой политики к определенному

пользователю или компьютеру. Кроме того, администраторы могут использовать

консоль для выполнения таких операций над объектами групповой политики, которые

невозможно было произвести раньше. Теперь можно выполнять резервное копирование

и восстановление объектов, а также их копирование и даже перенос в другой лес.

Используя сценарии WMI, можно также генерировать отчеты о параметрах объекта

групповой политики в формате HTML или XML.

При работе с консолью управления групповой политикой существует ряд ограничений.

В частности, невозможно получить результирующую политику для объектов MLGPO.

Также в отчетах консоли не отображаются сведения о параметрах брандмауэра

Windows в режиме повышенной безопасности.

Проверка параметров групповой политики, действующих в данный момент времени

Результирующая политика (RSoP.msc) является оснасткой консоли управления

Microsoft. Эта оснастка традиционно используется для получения отчетов и

планирования результирующего эффекта, оказываемого объектами групповой политики.

Хотя Вы можете продолжать использовать оснастку для этих целей, большинство ее

функциональных возможностей теперь имеется в консоли управления групповой

политикой, пользоваться которой намного удобнее. Оснастка Результирующая

политика имеет ряд ограничений, поскольку она не выдает отчетов обо всех

параметрах групповой политики (в частности, за кадром остаются многие параметры

Windows Vista). Кроме того, с помощью оснастки невозможно получить

результирующую политику, применяющуюся к удаленному компьютеру. В силу описанных

выше причин использование оснастки Результирующая политика не рекомендуется,

хотя она входит в состав Windows Vista для получения результирующих данных от

сторонних расширений групповой политики.

Для определения того, применяются ли политики к пользователю или компьютеру,

рекомендуется использовать возможности генерации отчетов консоли управления

групповой политикой. Однако консоль не работает с объектами MLGPO. И хотя Вы не

можете использовать консоль для получения отчетов о применении объектов MLGPO,

Вы можете найти эту информацию в операционном журнале групповой политики.

Применение параметров групповой политики Windows Vista

Сценарии групповой политики могут не срабатывать из-за механизма контроля

учетных записей (UAC)

Главной задачей механизма контроля учетных записей (User Account Control, UAC)

является сокращение поверхности атаки и снижение степени уязвимости операционной

системы. Это реализуется за счет того, что все пользователи работают с правами

обычного пользователя. Такое ограничение сводит к минимуму возможности

пользователей для внесения изменений, которые могут дестабилизировать

операционную систему или непреднамеренно открыть вирусам доступ к сети через

заразившее компьютер и вовремя не обнаруженное вредоносное программное

обеспечение.

Используя механизм контроля учетных записей, Вы можете запускать большинство

приложений, компонентов и процессов с ограниченными правами, сохраняя при этом

возможность повышения прав для выполнения особых административных задач или

функций приложений. В Windows Vista это достигается за счет использования двух

маркеров доступа, предоставляемых каждому пользователю – маркера администратора

и маркера обычного пользователя. Маркеры доступа идентифицируют пользователя, а

также его права и группы, к которым он принадлежит. Операционная система

использует маркеры для контроля доступа к объектам, а также для контроля

возможностей пользователя выполнять на локальном компьютере различные системные

задачи.

• Маркер администратора означает для локального администратора то, что у него

имеются и включены все административные права. Механизм контроля учетных записей

проверяет наличие этого маркера при выполнении административных или системных

задач.

• Маркер обычного пользователя означает для локального администратора то, что у

него имеются все административные права, однако эти права отключены.

Такой подход позволяет Windows отличать обычного пользователя от пользователя,

наделенного административными правами, сохраняя при этом возможность повышения

прав.

В стандартной конфигурации все входящие в систему пользователи задействуют

полный набор прав для обработки групповой политики и выполнения сценариев.

Однако загрузка рабочего стола и всех последующих процессов происходит с правами

обычного пользователя. Для учетной записи, не входящей в группу

«Администраторы», маркер обычного пользователя практически идентичен маркеру

администратора с точки зрения прав и групп. Поэтому процесс, запущенный из-под

такой учетной записи с правами обычного пользователя, может видеть процессы,

запущенные из этой же учетной записи с правами администратора. Это происходит

потому, что в Windows приложению не требуется повышения прав для того чтобы

видеть процесс, запущенный с правами администратора.

Аналогичным образом Windows обрабатывает локальный вход учетной записи, входящей

в группу «Администраторы». Групповая политика и сценарии входа всегда

обрабатываются с использованием прав администратора, а загрузка рабочего стола и

всех последующих процессов происходит с правами обычного пользователя. Однако

между правами администратора и обычного пользователя имеются различия. Поэтому

процессы, запущенные в Windows с правами обычного пользователя, лишены

возможности делиться информацией с процессами, запущенными с правами

администратора.

Работа сценариев входа групповой политики может выглядеть неправильно из-за

механизма контроля учетных записей. Предположим, например, что в доменной среде

имеется объект групповой политики, содержащий сценарий подключения сетевых

дисков и обычный пользователь выполняет вход в домен с компьютера, работающего

под управлением Windows Vista. После загрузки рабочего стола обычный

пользователь запускает проводник Windows и видит подключенные сетевые диски.

Однако если те же самые действия выполнит пользователь, наделенный правами

администратора, он не увидит подключенных сетевых дисков.

Когда администратор выполняет вход в систему, Windows запускает все сценарии

входа с полными правами. На самом деле сценарий срабатывает и сетевой диск

подключается. Однако Windows Vista блокирует отображение подключенных сетевых

дисков, поскольку рабочий стол запущен с правами обычного пользователя, а

сетевые диски подключались с правами администратора.

Для решения этой проблемы администраторы должны подключать сетевые диски с

правами обычного пользователя. Такое подключение можно осуществить при помощи

планировщика задач и сценария launchapp.wsf, приведенного в Приложении А. Будучи

запущенным в контексте обычного пользователя, планировщик задач выполняет

сценарий с правами администратора, тем самым позволяя видеть подключенные диски

проводнику Windows и другим процессами, запущенным как с правами обычного

пользователя, так и с правами администратора.

Для конфигурирования сценария launchapp.wsf с целью отложить выполнение

сценария входа в систему выполните следующие действия:

1...Скопируйте сценарий входа (logon.bat) и файл launchapp.wsf на общий сетевой

ресурс.

2...Откройте консоль управления групповой политикой, щелкните правой кнопкой

мыши на объекте, который Вы хотите изменить, и выберите команду Изменить.

3...В разделе Конфигурация пользователя раскройте узел Конфигурация Windows и

щелкните пункт Сценарии.

4...Щелкните правой кнопкой мыши параметр Вход в систему и выберите из

контекстного меню пункт Свойства.

5...В диалоговом окне Свойства: Вход в систему нажмите кнопку Добавить.

6...В поле Имя сценария введите launchapp.wsf.

7...В поле Параметры сценария введите полный путь к файлу logon.bat.

Рисунок 4 – Конфигурирование сценария входа в систему

Невозможно остановить службу «Групповая политика»

В Windows Vista групповая политика выведена из процесса Winlogon и работает в

качестве отдельной службы. Клиент групповой политики отвечает за применение

параметров, сконфигурированных администратором для пользователей и компьютеров

при помощи инструментов управления групповой политикой. В оснастке Службы (services.msc)

отсутствует возможность остановить, запустить, приостановить и возобновить

работу клиента групповой политики. Это сделано потому, что если клиентскую

службу остановить или отключить, параметры не будут применены, а приложениями и

компонентами невозможно будет управлять посредством групповой политики. Любые

компоненты или приложения, зависящие от групповой политики, могут не сработать,

если клиентская служба остановлена или выключена.

Параметры политики, требующие перезагрузки или входа в систему для вступления

изменений в силу

В этом разделе перечислены параметры групповой политики, хранящиеся в реестре и

требующие перезагрузки или входа в систему для вступления изменений в силу. В

представленном ниже списке за названием параметра следует его краткое описание.

Требуется выполнить вход в систему

• Не разрешать анимацию окон. Этот параметр определяет анимацию окна,

наблюдаемую, например, при восстановлении, сворачивании и разворачивании окон.

• Не разрешать композицию рабочего стола. Этот параметр определяет способ

отображения некоторых графических объектов и облегчает реализацию других

свойств, в том числе Flip, Flip3D и Taskbar Thumbnails (эскизы панели задач).

• Не разрешать вызов Flip3D. Flip3D — это переключатель 3D-окон. При включении

данного параметра Flip3D будет недоступен.

• Укажите цвет по умолчанию. Этот параметр определяет цвет рамок окна по

умолчанию в случае, если пользователь не указал цвет.

• Не разрешать смену цветов. Этот параметр определяет возможность изменения

цвета рамок окна.

• Подробные или обычные сообщения состояния. Заставляет систему выводить очень

подробные сообщения о своем состоянии.

• Задать действие, выполняемое при окончании времени входа. Этот параметр

определяет действие, которое выполняется, когда заканчивается время входа

вошедшего пользователя. Такими действиями могут быть: блокирование рабочей

станции, отключение пользователя или окончательный выход пользователя из

системы.

• Сообщать, когда сервер входа недоступен при входе пользователя. Этот параметр

определяет, уведомляется ли вошедший пользователь о том, что сервер входа

недоступен во время входа пользователя, и вход выполнен с ранее сохраненными

учетными данными.

• Настраиваемый интерфейс пользователя. Определяет альтернативный интерфейс

пользователя.

Требуется перезагрузка

• Отключить сенсорный ввод планшетного ПК. Отключает сенсорный ввод, который

дает возможность пользователям взаимодействовать с компьютером с помощью

пальцев.

• Отключить Защитника Windows. Отключение работы Защитника Windows в реальном

времени, а также отключение запланированных проверок.

• Отключить старый интерфейс удаленного завершения работы. Этот параметр

управляет старым интерфейсом удаленного завершения работы (который называли

каналом). Интерфейс именованного канала удаленного завершения работы требуется

для выключения компьютера с удаленного компьютера с ОС Windows XP или Windows

Server 2003.

Совместимость с перенаправлением папок

Windows Vista обладает рядом преимуществ, проявляющихся при использовании

перемещаемых профилей пользователей и перенаправлении папок. Перенаправление

пользовательских данных на центральный сетевой ресурс снижает размер профиля

пользователя, улучшает доступность пользовательских данных, а также способствует

более быстрому входу и выходу пользователя из системы за счет снижения объемов

передаваемых данных. Совместное использование перенаправления папок и

перемещаемых профилей пользователей позволяет сделать перемещаемые данные общими

для Windows Vista и Windows XP.

Компьютеры, работающие под управлением Windows Vista, не распознают перемещаемые

профили пользователей, созданные в Windows XP. Это создает препятствие для тех

пользователей, которые имеют перемещаемый профиль и попеременно используют в

работе операционные системы Windows Vista и Windows XP. Перенаправление папок в

Windows Vista позволяет справиться с этой задачей.

С помощью перенаправления папок Вы сможете перенаправить все основные папки,

входящие в состав профиля пользователя Windows Vista. Эта функциональная

возможность позволяет сделать папку профиля общей для Windows XP и Windows Vista.

Например, папка «Избранное» может являться общей для двух операционных систем.

Это достигается путем перенаправления папки «Избранное» Windows Vista в то же

местоположение, где Windows XP синхронизирует папку «Избранное» перемещаемого

профиля пользователя.

Следуя Сценарию 3 технического документа, находящегося по адресу

http://go.microsoft.com/fwlink/?LinkId=73435, Вы можете создать одну или

несколько политик перенаправления папок, позволяющих сделать перемещаемые данные

общими для Windows Vista и Windows XP. В контексте указанного документа под

термином «share path» подразумевается путь к перемещаемой папке профиля.

Защита сетевого доступа и служба сетевого расположения

Защита сетевого доступа (Network Access Protection, NAP) представляет собой

платформу контроля над выполнением политик в Windows Vista, Windows Server 2008

и Windows XP, которая позволит Вам улучшить защиту сетевых ресурсов. Защита

реализуется путем осуществления контроля над соблюдением требований к степени

защищенности операционной системы (например, проверяется наличие на клиентском

компьютере последних обновлений операционной системы и антивирусного

программного обеспечения). Используя защиту сетевого доступа, Вы можете

создавать собственные политики, проверяющие состояние компьютера перед тем, как

разрешить ему доступ к сети или обмен данными.

Вы также можете создавать политики, обеспечивающие автоматическое обновление

компьютеров с целью поддержания их в актуальном состоянии, и выделять не

соответствующие требованиям компьютеры в ограниченную сеть до тех пор, пока они

не будут приведены к требуемому состоянию.

Когда клиентский компьютер пытается получить доступ к сети, от него требуется

представить отчет о состоянии операционной системы. Если компьютер не может

доказать свое соответствие требованиям политики, ему предоставляется доступ к

ограниченному сегменту сети, в котором имеются все необходимые серверные ресурсы

для исправления ситуации. После установки обновлений клиентский компьютер вновь

запрашивает доступ к сети. Если все требования соблюдены, компьютеру

предоставляется неограниченный доступ. Примите к сведению, что защита сетевого

доступа не является мерой безопасности. Эта технология помогает предотвратить

подключения к сети компьютеров с небезопасной конфигурацией, но не защищает сеть

от злоумышленников, имеющих правильные учетные данные, или от компьютеров,

которые соответствуют требованиям, предъявляемых к степени защищенности системы.

Функционируя на стороне клиента, служба сетевого расположения (Network Location

Awareness, NLA) позволяет системе получать уведомления о том, что с контроллером

домена установлено соединение. Получив уведомление, служба «Групповая политика»

определяет, должны ли применяться параметры политики при наступлении этого

события. Однако служба сетевого расположения не распознает переход в общую сеть

из карантина - ограниченного с помощью NAP сегмента сети. Как следствие, служба

сетевого расположения не уведомляет службу «Групповая политика», когда компьютер

выходит из карантина.

Решить проблему с отсутствием уведомлений службы NLA при выходе из ограниченного

сегмента сети можно следующим образом. Компонент защиты сетевого доступа делает

запись в журнале событий. Администратору необходимо написать сценарий,

обнаруживающий эту запись и вызывающий утилиту gpupdate для обновления групповой

политики при осуществлении успешного VPN-подключения. Наличие службы сетевого

расположения не только дает возможность Windows Vista быстрее реагировать на

происходящие в сети изменения, но и позволяет обойтись без доходившей до 90

минут задержки в обновлении групповой политики. Если в предыдущий цикл

применения параметров был пропущен или не сработал, повторная попытка

производится при установлении подключения к контроллеру домена. Это является

усовершенствованием по сравнению с предыдущими версиями, поскольку теперь

отсутствует зависимость групповой политики от ICMP.

Управление функциональными возможностями Windows Vista с помощью групповой

политики

Windows Vista обладает большим количеством новых функциональных возможностей,

которыми можно управлять с помощью групповой политики. В их число входят

управление электропитанием, параметры безопасности, а также установка и

использование устройств. Ниже приводится список пошаговых руководств, которые

помогут Вам сконфигурировать эти компоненты Windows Vista.

Пошаговое руководство по работе с оснасткой ОС Windows Vista «Управление

печатью»

Список параметров групповой политики

В электронной таблице, размещенной по адресу

http://go.microsoft.com/fwlink/?linkid=54020, Вы можете найти список

параметров политики для конфигураций пользователя и компьютера. Эти параметры

входят в состав административных шаблонов (ADM- и ADMX-файлов), поставляемых с

Windows Vista. В электронной таблице представлены параметры политики для ОС

Windows Vista, Microsoft Windows Server 2003, Windows XP Professional и Windows

2000. Эти файлы используются для отображения параметров в редакторе объектов

групповой политики.

Устранение неполадок в работе групповой политики

Для устранения неполадок в работе групповой политики Вам понадобится понимание

того, каким образом происходит взаимодействие групповой политики с

поддерживающими ее технологиями - службой каталогов Active Directory и службой

репликации файлов. Кроме того, необходимо знать о том, как происходит

управление, развертывание и применение объектов групповой политики. Обладая

этими знаниями, Вы сможете использовать конкретные инструменты для получения

сведений, помогающих в определении проблем и их решений.

В Windows Vista групповая политика претерпела значительные изменения. Обработка

групповой политики больше не являются частью процесса Winlogon, а является

самостоятельной службой. Кроме того, механизм групповой политики больше не

опирается на протоколирование силами библиотеки userenv.dll, и поэтому файл

журнала userenv.log больше не используется.

В предыдущих версиях Windows при диагностировании групповой политики в основном

приходилось полагаться на протоколирование, которое велось с помощью библиотеки

userenv.dll. Его результатом являлся журнал отладки пользовательского окружения

– файл userenv.log, сохраняемый в папке «%WINDIR%DebugUsermode». В файле

содержались трассировочные операторы функции и сопутствующие данные. Кроме того,

в этот же файл записывались сведения о загрузке и выгрузке профиля, что иногда

затрудняло диагностику групповой политики. Этот файл, используемый совместно с

результирующей политикой, являлся основным инструментом диагностики и устранения

проблем в работе групповой политики.

В Windows Vista групповая политика функционирует в качестве самостоятельного

компонента – новой службы «Групповая политика», работающей в составе процесса

svchost с целью считывания и применения параметров политики. С новой службой

связаны также изменения в отчетах о событиях. Раньше сообщения о событиях

групповой политики регистрировались в журнале приложений, а теперь они заносятся

в журнал системы; при этом источником событий теперь является

Microsoft-Windows-GroupPolicy. Операционный журнал групповой политики заменил

протоколирование userenv, использовавшееся раньше. В операционный журнал теперь

заносятся более подробные сообщения о событиях, связанных с обработкой групповой

политики.

Связанные ресурсы

Изменения в групповой политике Windows Vista и Windows Server 2008 (EN)

Технический центр Microsoft Windows Server

Приложение А. Файл Launchapp.wsf

Скачать файл Launchapp.wsf

Не забудьте удалить расширение .txt у файла

Приложение Б. Список разделов и параметров реестра, сохраняемых во время

перехода на Windows Vista

После перехода на Windows Vista или обновления до этой операционной системы

групповая политика применяется заново, как это бы произошло при чистой

установке. К входящим в домен клиентским компьютерам групповая политика

применяется точно так же, как это происходит в случае первого присоединения

компьютера к домену или первого входа пользователя в систему. Параметры политик

каждого расширения либо переносятся, либо вступают в силу в рамках первого

применения групповой политики к домену. После обновления операционной системы

механизм групповой политики обрабатывает параметры точно так же, как и в случае

чистой установки, воссоздает все данные результирующей политики (RSoP) и

восстанавливает все кэшированные значения. Ниже приводится список параметров

реестра, которые переносятся при переходе на Windows Vista.

Редактор объектов групповой политики

HKCU/Software/Microsoft/Windows/CurrentVersion/Group

Policy Editor/* [*]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon [GPEditDebugLevel]

Основные настройки групповой политики

%windir%/system32/GroupPolicy/*[*]

%windir%/system32/GroupPolicyUsers/*[*]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[HideStartupScripts]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[HideShutdownScripts]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[RunStartupScriptSync]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[GpNetworkStartTimeoutPolicyValue]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[DenyUsersFromMachGP]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[DisableBkGndGroupPolicy]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[SyncForegroundPolicy]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[DisableLGPOProcessing]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[DenyRsopToInteractiveUser]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[RSoPGarbageCollectionInterval]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[GroupPolicyMinTransferRate]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon [WaitForNetwork]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon [UserenvDebugLevel]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon [RsopDebugLevel]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Diagnostics

[gpsvcDebugLevel]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Diagnostics

[RunDiagnosticLoggingGlobal]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Diagnostics

[RunDiagnosticLoggingGroupPolicy]

HKLM/Software/Policies/*

[*]

HKLM/Software/Microsoft/Windows/CurrentVersion/Policies/*

[*]

HKCU/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon [HideLogonScripts]

HKCU/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon [HideLogoffScripts]

HKCU/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[RunLogonScriptSync]

HKCU/Software/Microsoft/Windows

NT/CurrentVersion/Winlogon

[GroupPolicyMinTransferRate]

HKCU/Software/Policies/*

[*]

HKCU/Software/Microsoft/Windows/CurrentVersion/Policies/*

[*]

Консоль управления групповой политикой

HKCU/Software/Microsoft/Group

Policy Management Console/* [*]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Diagnostics [gpmgmttracelevel]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Diagnostics [gprsoptracelevel]

Установка программного обеспечения

%windir%/system32/appmgmt/*[*]

HKLM/Software/Microsoft/Windows/CurrentVersion/Group

Policy/Appmgmt/* [*]

HKLM/Software/Microsoft/Windows

NT/CurrentVersion/Diagnostics [appmgmtdebuglevel]

HKCU/Software/Microsoft/Windows/CurrentVersion/Group

Policy/Appmgmt/* [*]

Источник:www.oszone.net